Base de données

UserLock enregistre et stocke dans une base de données toutes les activités de session des utilisateurs sur les machines équipées de l’agent, ainsi que toutes les actions et configurations effectuées par les administrateurs UserLock. Cet historique peut être exploité via les fonctionnalités de reporting et d’analyse de UserLock.

Note

Pour accéder à cette page, allez dans Paramètres du serveur ▸ Base de données.

Vous devez disposer d’au moins une autorisation de lecture sur les paramètres du serveur pour afficher cette page.

Cette section affiche quelques statistiques sur votre base de données :

Le nombre d’enregistrements

La date et l’heure du premier événement enregistré

La date et l’heure du dernier événement enregistré

Le nombre de jours d’utilisation de la base

Le package d’installation de UserLock inclut un fichier de base de données Microsoft Access gratuit (nommé UserLock.mdb) pour simplifier l’évaluation et la configuration initiale. Cette base de données est configurée par défaut pour stocker tous les événements audités, mais elle est limitée à 2 Go (limite structurelle).

Pour un usage en production, il est recommandé d’utiliser l’une des bases suivantes afin d’assurer une meilleure rétention et de meilleures performances :

Microsoft SQL Express (taille maximale 10 Go)

SQL Server (pas de limite théorique)

MySQL (installation de pilote nécessaire)

Note

Pour obtenir des instructions pas à pas sur la configuration de UserLock avec une base de données de production, consultez le guide de configuration de la base de données de production.

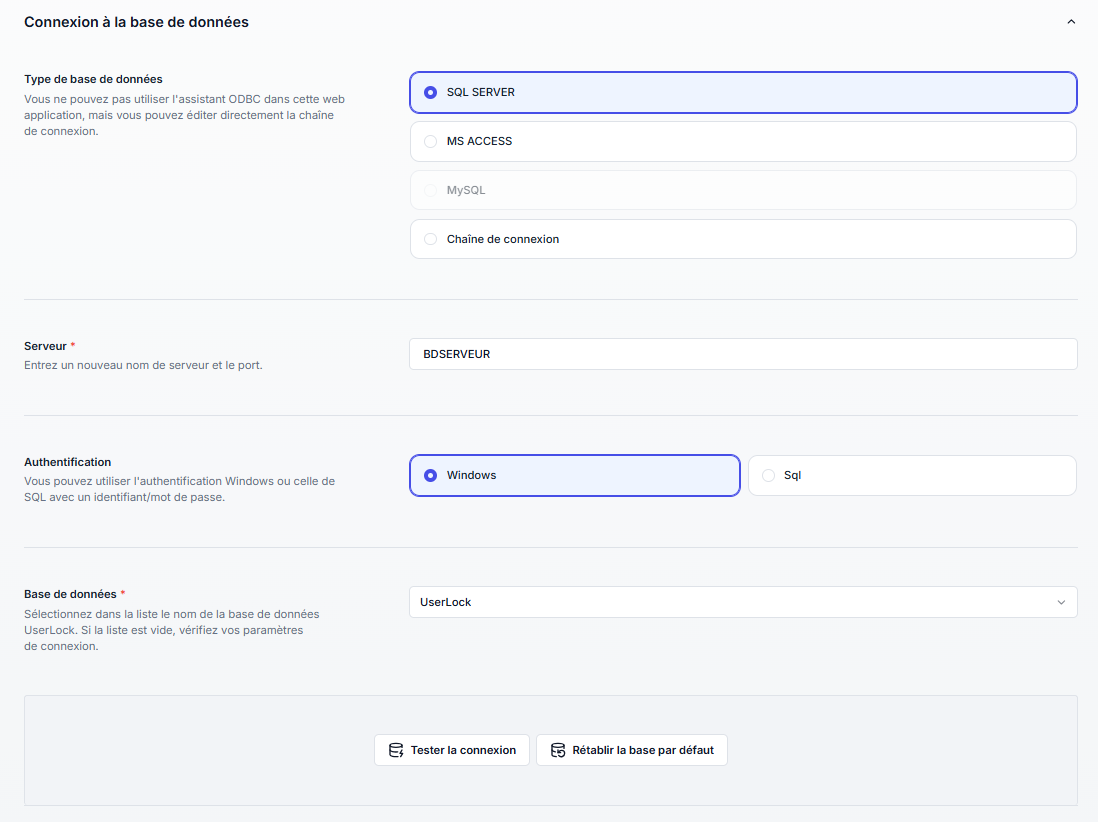

Dans cette section, sélectionnez les options appropriées en fonction du système de base de données choisi :

Option | Description |

|---|---|

Type de base de données |

|

Serveur | Entrez le nom du serveur hébergeant la base de données. |

Authentification |

|

Base de données | Une fois les paramètres précédents saisis, la liste des bases disponibles est chargée. Sélectionnez la base UserLock que vous avez créée. |

Note

Avant d’enregistrer, cliquez sur Tester la connexion pour valider les paramètres (un message de confirmation s’affiche en bas à droite).

⚠️ Les tables sont créées automatiquement lors de l’enregistrement des premiers événements (par exemple un verrouillage/déverrouillage sur une machine équipée de l’agent Desktop).

Le bouton Rétablir la base par défaut permet de réinitialiser la configuration et d’utiliser la base MS Access par défaut.

Une deuxième chaîne de connexion, avec moins de privilèges, peut être définie pour un accès en lecture seule.

Cette connexion est utilisée lorsque les droits de modification ne sont pas nécessaires (ex. génération de rapports), ce qui limite les accès en écriture aux seules opérations qui l’exigent.

Activez l’option

Sélectionnez le mode d’authentification (Windows ou SQL)

Testez la connexion avant d’enregistrer

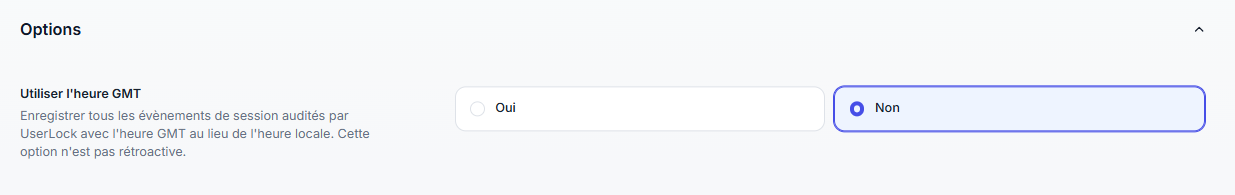

Cette option permet d’enregistrer tous les événements audités avec l’heure GMT au lieu de l’heure locale.

Note

⚠️ Cette option n’est pas rétroactive : les événements déjà enregistrés conservent leur ancien horodatage. Seuls les nouveaux événements suivent le mode choisi.

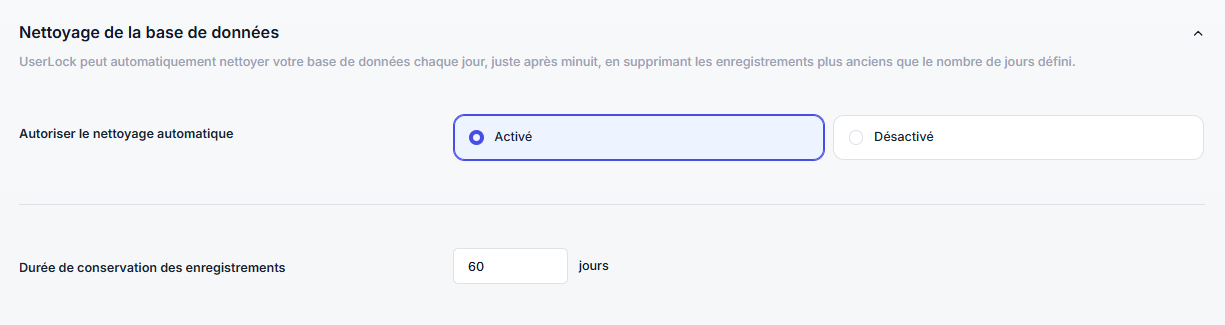

Par défaut, UserLock conserve indéfiniment tous les événements dans sa base de données.

Il est possible de configurer un nettoyage automatique pour supprimer les anciens événements de connexion et éviter que la base ne devienne trop volumineuse.

Activez l’option

Indiquez le nombre de jours de conservation

Tous les jours, juste après minuit, les événements de connexion plus anciens sont supprimés

Note

⚠️ Les opérations de nettoyage sont permanentes et irréversibles.

Utilisez toujours SQL Express / SQL Server / MySQL en production. MS Access est uniquement recommandé pour l’évaluation.

Si vous utiliser MySQL ou l'authentification SQL Server configurez un accès en lecture seule pour limiter les risques de modifications non désirées.

Attention avec le nettoyage de la base : la suppression est permanente et irréversible. Vérifiez vos besoins de rétention avant de l’activer.

Surveillez régulièrement la taille et les performances de la base, surtout si vous conservez un long historique des sessions.

Voir aussi

💡 Pour des informations générales sur l’utilisation de la base par UserLock, les systèmes pris en charge et le schéma interne, consultez Architecture de la base de données.