Restrictions de géolocalisation

Les restrictions de géolocalisation contrôlent les connexions distantes en fonction du pays de l’utilisateur.

Bloquer les connexions depuis des pays où l’organisation n’a aucune présence.

Autoriser l’accès uniquement depuis le pays d’origine de l’entreprise.

Détecter et refuser les connexions suspectes provenant de régions inattendues.

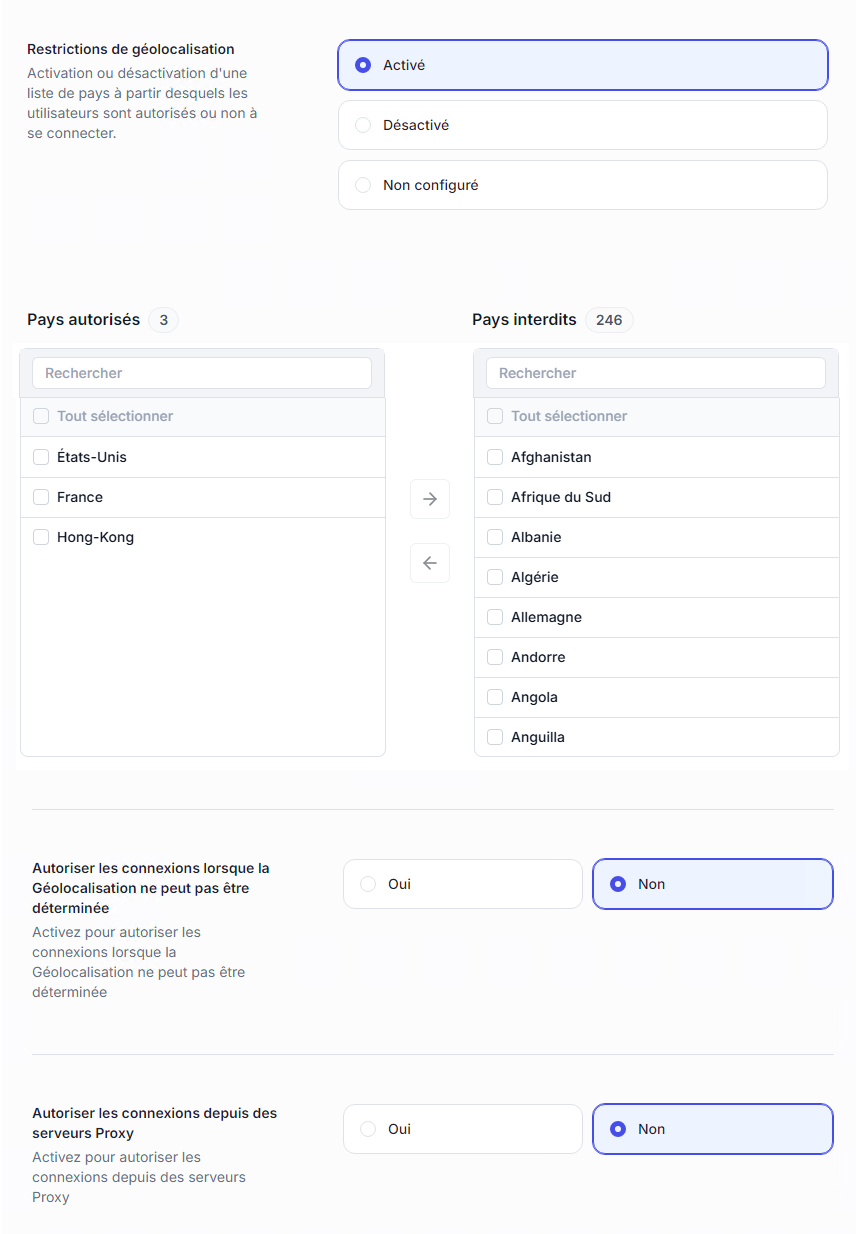

Vous pouvez définir une liste de pays autorisés et refusés. Les utilisateurs situés en dehors des pays autorisés sont bloqués.

Lorsque la géolocalisation ne peut pas être déterminée (par exemple, si l’adresse IP n’est pas présente dans la base), vous pouvez choisir d’autoriser ou de refuser la connexion. Autoriser limite les risques de blocages accidentels, mais réduit la sécurité.

Les serveurs proxy peuvent masquer l’origine réelle d’une connexion. Vous pouvez explicitement décider d’autoriser ou de bloquer les connexions passant par un proxy. Bonne pratique : refuser les proxys, sauf si des besoins métiers l’imposent.

La géolocalisation est déterminée à partir de l’adresse IP publique en s’appuyant sur une base interne. Si l’adresse appartient à une plage privée (10.x, 172.16–31.x, 192.168.x), elle ne peut pas être géolocalisée.

Pour les utilisateurs se connectant via un RD Gateway, vous devez installer l’agent NPS sur le serveur NPS qui gère l’authentification RD Gateway, afin que UserLock puisse récupérer l’adresse IP réelle du client.

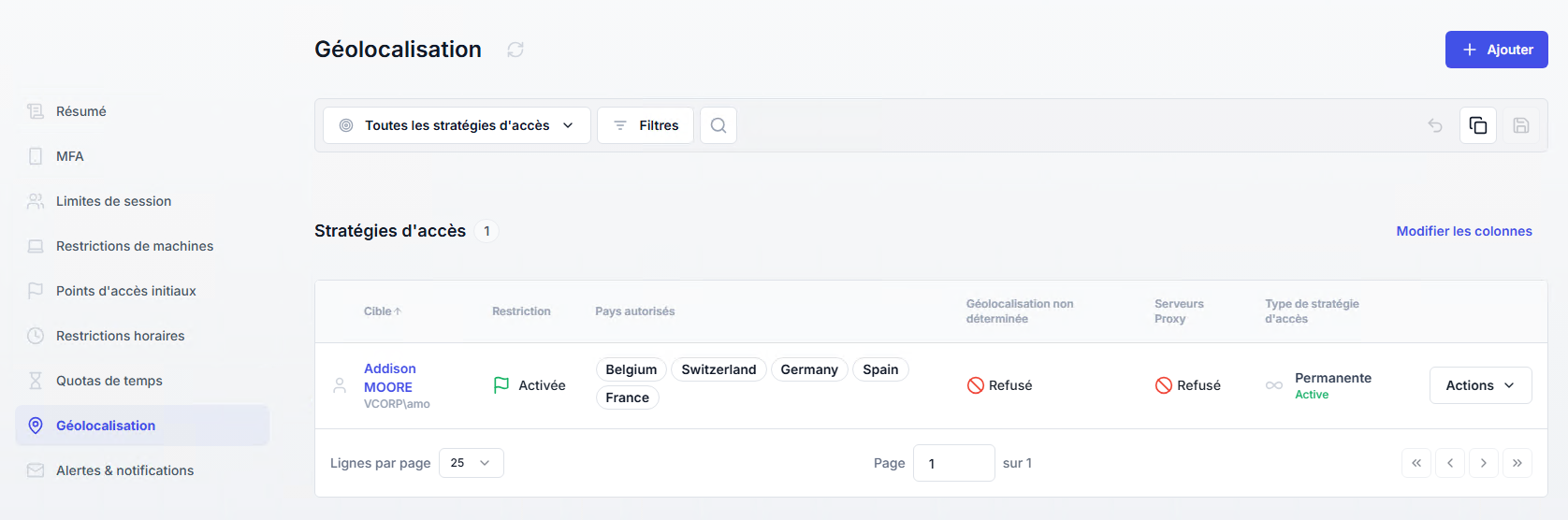

La liste de toutes les stratégies de géolocalisation est disponible dans la section Stratégies d’accès, page Géolocalisation.

Si votre organisation opère depuis un nombre limité de pays, utilisez les restrictions de géolocalisation pour bloquer l’accès depuis tout autre lieu.

Cela réduit considérablement l’exposition aux connexions à distance non autorisées.

Par exemple, vous pouvez autoriser uniquement les connexions depuis le pays d’origine de votre entreprise et bloquer toutes les autres.

Pour renforcer la protection, vous pouvez également :

Bloquer les connexions via des serveurs proxy, qui masquent souvent l’origine réelle d’une connexion.

Refuser les connexions lorsque la géolocalisation ne peut pas être déterminée, afin d’éviter toute tentative de contournement.

Cette configuration garantit que seuls les utilisateurs légitimes, provenant d’emplacements attendus, peuvent accéder aux ressources du réseau.